Desde que explotara el escándalo de Cambridge Analytica en las elecciones estadounidenses, la seguridad se ha convertido en una de mayores preocupaciones por parte de los usuarios. Hoy en día la anarquía es lo que reside en Internet, con decenas de peligros que acechan tanto a la privacidad de nuestros datos como a la salud de nuestros equipos. Esta es la razón por la que no se recomienda realizar determinadas acciones a la hora de navegar por Internet o interactuar con el exterior en el mundo digital, acciones que pasaremos a desgranar a continuación.

Indice de contenidos

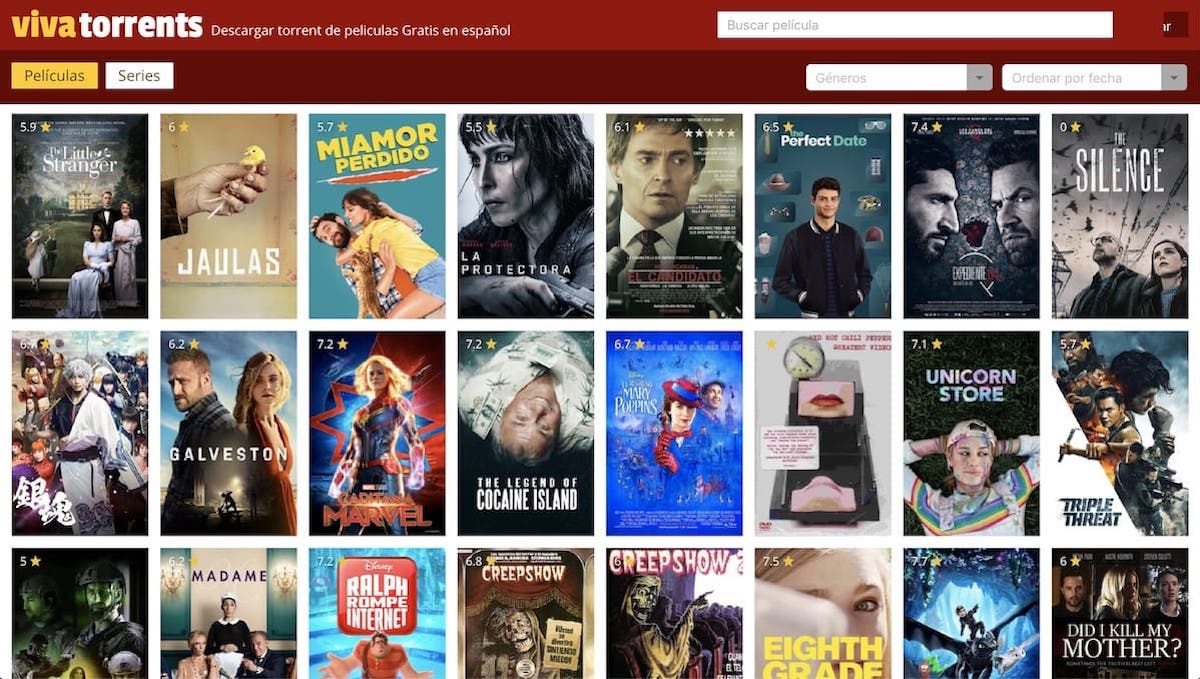

Navegar por páginas de descarga torrent que te abran páginas spam en cada click

Por la dificultad que las páginas con enlaces torrent tienen para monetizar el contenido, los responsables de los portales suelen recurrir a empresas de adware para incrustar publicidad en los diferentes botones, enlaces y márgenes del sitio web. La mayoría de banners que se incrustan suelen jugar precisamente con el contenido que queremos descargar, de tal forma que simulan el aspecto de los botones y enlaces de descarga para confundir el usuario.

¿El resultado? Decenas de programas maliciosos con un único fin: sustraer datos, encriptar la información del equipo o bloquear el ordenador de manera permanente. Por ello, la mejor opción pasa por recurrir a un bloqueador de publicidad externo, como pueden ser uBlock o Adblock, entre otros.

¿Llamada del servicio técnico de Microsoft? Huye

Desde hace unos pocos años, cientos de usuarios han reportado llamadas procedentes supuestamente del servicio técnico oficial de Microsoft. Tal ha sido la cantidad de casos, que la propia compañía se ha visto obligada a emitir un comunicado a través del servicio de soporte de Microsoft, donde también se proporcionan algunas claves para identificar este tipo de casos.

Al parecer, el número en cuestión aparece cuando se accede a ciertos sitios web donde se demanda la solución de algún problema relacionado con Windows. Otros usuarios aseguran haber recibido la llamada directamente en sus teléfonos móviles, con acentos que se alejan del español de España como de Latinoamérica.

En cuanto al objetivo de este tipo de llamadas, los usuarios afectados aseguran que los responsables solicitan la instalación de Team Viewer, un conocido programa de control remoto que se utiliza para acceder de manera remota a equipos informáticos. Tras obtener el acceso al ordenador, los cacos recopilan todo tipo de información personal: datos de acceso, números de cuenta bancaria, tarjetas de crédito, imágenes comprometidas y un largo etcétera.

Abrir archivos descargados en Internet que no coinciden con el formato de descarga

Esta práctica va de la mano de la anterior y tiene que ver precisamente con el formato de los archivos que descargamos en Internet. Si nuestra búsqueda se centra en una canción, imagen o película en particular, tendremos que fijarnos en la extensión que el archivo en cuestión añade al nombre del elemento.

Los más comunes en este tipo de ficheros suelen corresponderse con los formatos MP3, MP4, WAV, JPG, PNG, GIF, MOV o MKV. Si el archivo en cuestión viene precedido de la extensión EXE, lo más probable es que nos encontremos ante un programa malicioso que solicitará la instalación para descargar el archivo que buscamos en Internet. En caso de descargar un programa, lo más recomendable es analizar el paquete con un antivirus o bien con Windows Defender, el antivirus de Microsoft para sistemas Windows. Lo mismo sucede en archivos ZIP o RAR: programas como WinRAR cuentan con un analizador de paquetes en búsqueda de virus.

Usar la misma contraseña en todas las webs

Quién no ha reutilizado la misma contraseña multitud de veces para acceder a diferentes servicios web. Facebook, Gmail, Twitter… El problema no reside en este tipo de sitios, sino en aquellas páginas que cuentan con un grado de seguridad menor: blogs, páginas web e incluso portales de empleo como Linkedin.

Es un hecho que en los últimos años el robo masivo de información se ha disparado, por lo que recurrir a generadores de contraseña aleatorios puede ser una buena forma de esquivar el acceso no autorizado a nuestras cuentas. De hecho, navegadores como Google Chrome ya cuentan con una función que notifica a los usuarios de la filtración de credenciales en caso de introducir una contraseña que ya ha sido filtrada en otros sitios web.

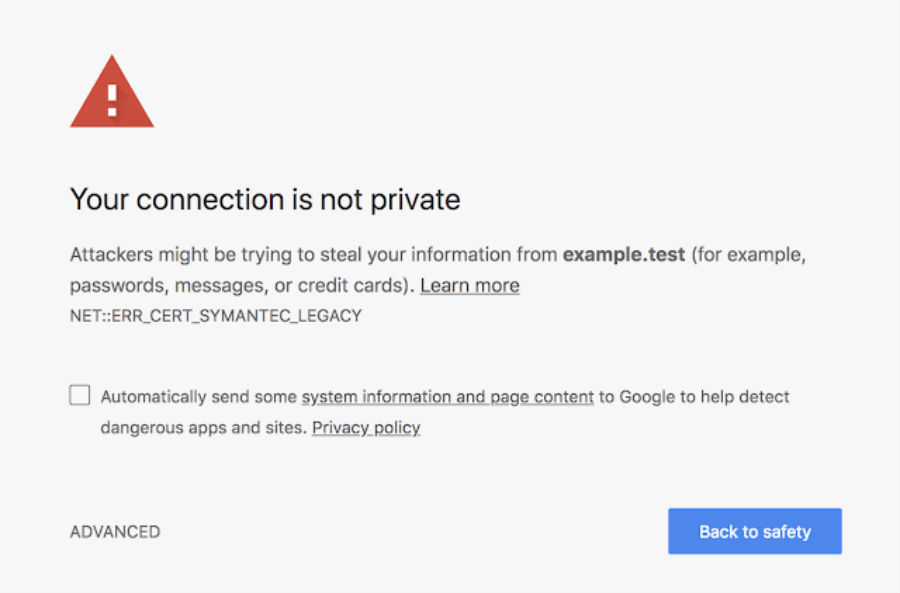

Introducir información personal en páginas que carecen de certificado SSL

Por el incremento de páginas web fraudulentas y ataques informáticos, Google da prioridad en su buscador a sitios que cuentan con certificación SSL. Este certificado vincula de manera digital una clave criptográfica con los datos de un determinado sitio web u organización. Una vez se implementa en los sitios web, la página genera un protocolo a través de la dirección HTTPS para transferir información de manera segura hasta el servidor de la página, de tal manera que los datos quedan encriptados en dicha red hasta que llegan a su destino final.

Verificar esta información es tan simple como analizar la URL del sitio web: si cuenta con la dirección HTTPS en lugar de HTTP, la página dispone de certificación SSL. Para conocer la información de dicho certificado, podemos pulsar sobre el candado en color verde o blanco que se muestra junto al dominio original del portal, donde se nos indicará tanto la fecha de expedición hasta la empresa emisora del certificado.

Pasarelas de pago falsas o poco seguras: presta atención

Cuando realizamos compras en páginas poco conocidas o locales, es probable que los responsables de la tienda implementen una pasarela de pago poco seguras, con certificados SSL desactualizados o protocolos de encriptación inexistentes. En ocasiones, se llega a crear toda una página web falsa en torno a un determinado tipo de producto para obtener datos de pago de manera fraudulenta.

La forma más sencilla de verificar este tipo de información se basa en recurrir a los datos que se muestran en el certificado SSL pulsando en el candado de la barra de direcciones. También podemos analizar el contenido visual de la pasarela en cuestión para comprobar si coincide con otras pasarelas: ¿se trata de un formulario web convencional?, ¿permite pagos a través de PayPal?, ¿implementa servicios bancarios seguros?, ¿muestra la pasarela de pago de nuestro banco?… La otra opción se basa en buscar opiniones de la tienda en cuestión en páginas especializadas.

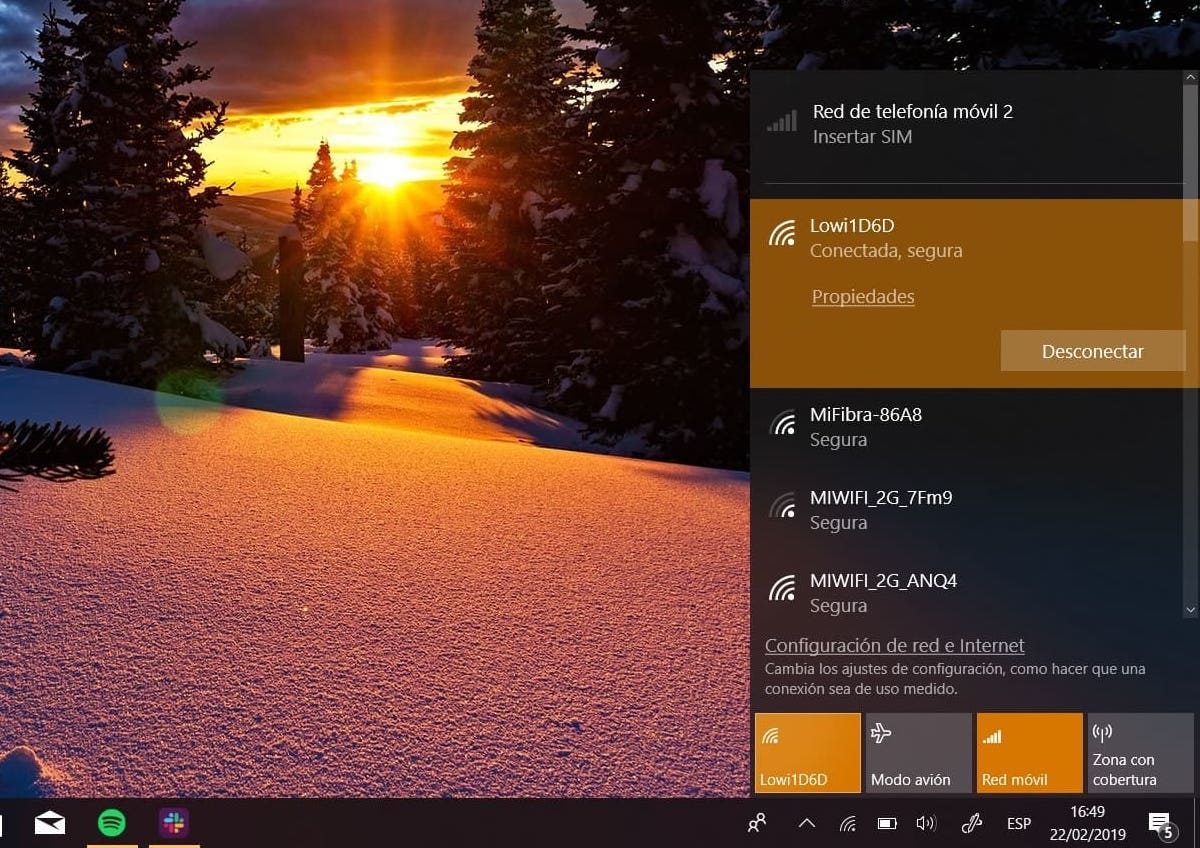

Conectarte a una red pública y meter tus datos privados

Ahora que entramos de lleno en época estival, el uso de redes WiFi públicas se dispara por la alta demanda de conexión en lugares como aeropuertos, bares, restaurantes y centros comerciales. Aprovechándose de las redes WiFi de acceso público, los delincuentes virtuales generan una red WiFi paralela con el mismo nombre para interceptar los datos que circulan en esta misma red.

Otro método para recopilar datos de acceso (contraseñas, direcciones de correo, información de pago…) consiste en instalar un programa sniffer, que no es ni más ni menos que una herramienta que analiza los paquetes que se envía en un determinado entorno de red. Por esta razón, se recomienda recurrir a una VPN o bien conectarse a Internet a través de los datos móviles, al menos en los procesos donde vayamos a introducir información sensible.

Ten cuidado con los acortadores de enlaces

Bit.ly, TinyURL, bl.INK… En Internet existen decenas de acortadores de enlaces que sirven precisamente para acortar al extensión del enlace original al mismo tiempo que se enmascara la dirección real a la que se apunta. Por esta razón, la mayoría de descargas fraudulentas se llevan a cabo a través de estos mismos servicios.

Si queremos analizar el contenido del enlace original, podemos recurrir a navegadores insertados o bien a máquinas virtuales online o nativas. Programas como Virtual Box nos permiten ejecutar máquinas con Windows o Linux para simular la ejecución de sistemas operativos enteros, de tal forma que podemos interactuar con todas las funciones del sistema a través de un programa que no compromete los componentes físicos del ordenador, como discos duros, tarjetas gráficas o procesadores.

Si vas a acceder a tu banco, asegúrate de que es tu banco

En los últimos tiempos, se han disparado las estafas vía SMS y correo electrónico, donde el contenido de los mensajes simula a la perfección las comunicaciones realizadas por los bancos. De hecho, algunos usuarios aseguran que los SMS son enviados a través del mismo canal por el que se envían las comunicaciones oficiales de bancos como BBVA, Caixabank y Banco Santander. Por este motivo, se recomienda acceder al banco únicamente a través de la aplicación para el móvil o el sitio web oficial.

Para asegurarnos de ello, tendremos que fijarnos que el dominio de la página en cuestión coincide con el de nuestro banco o bien acceder desde Google. En este sentido, los cacos suelen jugar con las nombres de las diferentes entidades para confundir al usuario: BancocoSantander.com, Caixabanko.es o Bbbva.com y un sinfín de variaciones diferentes. Lo mismo sucede con los correos electrónicos: [email protected], [email protected]…