Los angloparlantes emplean el término traitorware para designar a los aparatos traicioneros que actúan subrepticiamente para violar la intimidad de los usuarios. Esta modalidad de spyware nada tiene de ciencia ficción, es una realidad. Ejemplos actuales de traitorware son las impresoras que incorporan un código secreto en cada página que imprimen para que pueda identificarse la impresora e incluso la persona que la ha utilizado.

También pertenecen a la categoría de traitorware las cámaras digitales con GPS que incrustan una serie de metadatos en las fotografías, entre los que figuran el número de serie de la máquina y la localización exacta (con coordenadas GPS) desde donde se tomó. Pero esta forma de espionaje que atenta contra la seguridad y la privacidad del individuo no es algo nuevo. El principal caso data de 2005, y su protagonista es la discográfica Sony BMG.

En 2005, Sony BMG comercializaba discos compactos de música con un sistema anticopia (DRM) que contenían una pieza de software malicioso. Cuando el comprador del CD introducía el disco en el ordenador, se instalaba de forma clandestina un rootkit, que proporcionaba acceso con privilegios de administrador al equipo. Este rootkit infectaba el sistema y dejaba abierta un puerta a Sony o a cualquier hacker. Éstos son varios ejemplos de traitorware, según informa Electronic Frontier Foundation, una fundación pro defensa de los derechos fundamentales en el mundo digital,

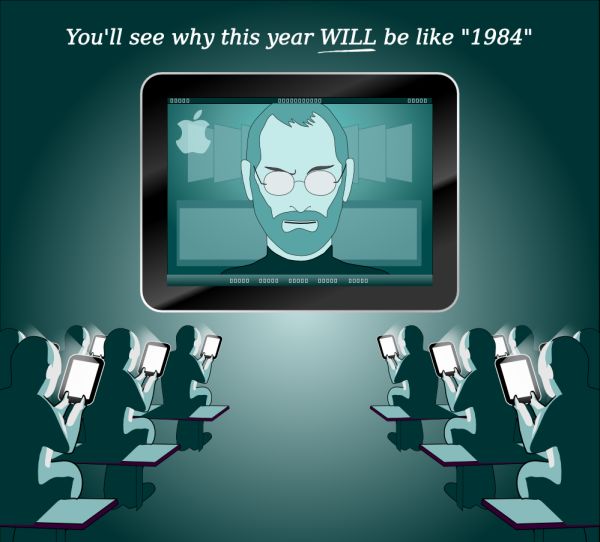

Ahora es un gigante de la informática quien quiere recopilar datos personales sin consentimiento explícito del usuario. Apple acaba solicitar la patente de una peligrosa tecnología que pretende aplicar a sus teléfonos móviles iPhone. Con la escucha de seguir la pista a dispositivos robados, permite hacer una foto del usuario en secreto y grabar su voz, esté o no realizando una llamada. También puede grabar los latidos del corazón a efectos de identificarlo, y vigilar toda la actividad en Internet y registrar los paquetes de información que se transmitan. Por si fuera poco, esta tecnología de traitorware es capaz de detectar si el móvil ha sido hackeado (jailbreaking).

Foto superior: Defectivebydesign.com

Foto inferior: John Hardin