Una investigación sobre seguridad informática ha revelado este miércoles dos fallos de seguridad que afectan a los ordenadores y móviles con chips de Intel, ARM y AMD. Es decir, se estima que casi cualquier dispositivo actual puede sufrir una intrusión y robo de información sensible. Como mensaje de felicitación de año nuevo no está mal.

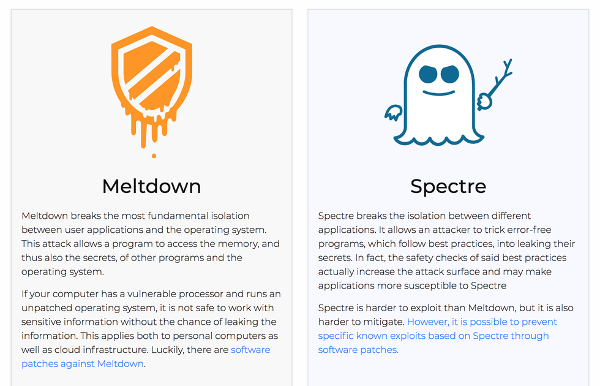

La investigación se ha llevado a cabo en colaboración con el equipo de analistas Project Zero de Google e investigadores de varios países, y revela dos fallos críticos de diseño de hardware. La primera vulnerabilidad se llama Meltdown, y permite puentear la barrera de hardware que existe entre las aplicaciones que utiliza el usuario y la memoria del ordenador. De esta forma, un hacker puede potencialmente leer la memoria del kernel (núcleo del sistema), robar contraseñas y cualquier información confidencial.

La segunda, llamado Spectre, rompe el aislamiento entre distintas aplicaciones. Es decir, permite a un atacante potencial “engañar” a los programas para que faciliten información que normalmente se encuentra protegida e inaccesible.

La vulnerabilidad Meltdown puede ser la más importante de la historia

Gavin Sheridan, el CEO de Vizlegal, ha declarado que se trata del fallo de seguridad más importante en la historia de la computación. Exhorta a los usuarios a actualizar sus sistemas operativos a la mayor brevedad posible. Los usuarios de Mac deberían actualizar a High Sierra 10.13.2. Los usuarios de Windows deben permanecer atentos a las actualizaciones procedentes de Microsoft, que ya está trabajando en el caso. Del mismo modo, es necesario actualizar Linux y el navegador que utilicemos, sea Chrome, Firefox o cualquier otro.

AFAIK the biggest security vulnerabilities IN THE HISTORY OF COMPUTING have just been exposed. *I'm trying* not to exaggerate here.

1. Update your Mac to High Sierra 10.13.2

2. Update Windows now and again next week

3. Update Linux NOW

3. Update Chrome NOW

4. Update Firefox NOW— Gavin Sheridan (@gavinsblog) January 4, 2018

Según la información recogida en MeltdownAttack, Meltdown y Spectre afectan incluso a la nube. De hecho, ya existen exploits funcionales que aprovechan estas vulnerabilidades para robar contraseñas e información personal.

Olvidaros del #Intelgate , porque hemos pasado al #meltdown ARM AMD INTEL están igualmente afectadas. https://t.co/D3X8AWt208 https://t.co/DC2TyVtwhm

— Sharker (@Sharker) January 3, 2018

Para revisar las vulnerabilidades de nuestro Windows y saber cómo mitigarlas, Microsoft ha habilitado una página con instrucciones de actuación y recomendaciones. Lo ideal es que, cuando ejecutemos el diagnóstico, no veamos líneas rojas como estas. Si las vemos, estamos afectados.

Quick check for CVE-2017-5754 (#Meltdown) and CVE-2017-5715 (#Spectre) on Windows via #PowerShell:

PS > Install-Module SpeculationControl

PS > Get-SpeculationControlSettingshttps://t.co/N8oH0ney4F pic.twitter.com/qPOjOXR5Ys— x0rz (@x0rz) January 4, 2018

No hay que olvidar que los móviles con Android también son vulnerables. Sin embargo, en este caso hemos de esperar a que lancen los parches de seguridad. Ya sabemos que los móviles se actualizan cada uno a su ritmo, así que paciencia. Los usuarios domésticos están menos expuestos que los profesionales, responsables de servidores, etcétera. Pero, en cualquier caso, no conviene relajarse ante semejante fallo de seguridad.

Meltdown puede parchearse por software, Spectre presenta más complicaciones

El CEO de Intel, Brian Krzanich, declaró en una entrevista a CNBC que “teléfonos, PCs, cualquier cosa va a experimentar un impacto. Pero será distinto en cada producto”. Krzanich dijo que los investigadores de Google informaron a Intel del fallo de seguridad “hace tiempo”. Según Google, el aviso de Meltdown y Spectre se hizo entre junio y julio de 2017. Antes de que el problema saliera a la luz pública, Google informó que Intel y otros fabricantes tenían previsto lanzar una actualización el día 9 de enero.

Daniel Gruss, uno de los investigadores de la Universidad Tecnológica de Graz, califica a Meltdown como “uno de los peores bugs de CPU jamás encontrados”. Según Gruss, Meltdown es la vulnerabilidad más problemática y fácil de explotar. Se soluciona a través de actualizaciones de software, pero aplicar el parche tiene consecuencias. Se trata de un fallo de diseño de hardware, por lo que la actualización provocará una caída del rendimiento de hasta el 30%, según informa Techcrunch. Aprovechar la brecha Spectre es más complicado para los hackers. No obstante, también es mucho más difícil de parchear. Afecta a la mayoría de móviles y ordenadores, solo se podría solucionar parcialmente y llevará tiempo hacerlo.

Intel, AMD y ARM quitan importancia al fallo de seguridad

Los fabricantes de chips Intel, AMD y ARM han comenzado a responder ante la importante vulnerabilidad. Intel cree que estas brechas no tienen tanto potencial dañino como informan investigadores y expertos. No obstante, ya están proporcionando herramientas de detección a sus usuarios. Con esta herramienta podremos comprobar si nuestro procesador está afectado por el fallo de seguridad. Desde AMD argumentan que sus procesadores se ven afectados por una variante de la vulnerabilidad, pero que es fácilmente subsanable mediante una actualización. La compañía se muestra confiada y manifiesta que “el riesgo de los productos AMD es muy cercano a cero”.

Por su parte, el portavoz de ARM Phil Hughes ha declarado que ya se han enviado parches de seguridad a las empresas, en las que se incluyen varios fabricantes de móviles. Google ha informado en su blog que los teléfonos Android con las últimas actualizaciones están protegidos frente a Meltdown y Spectre. Palabras muy tranquilizadoras para los usuarios de Nexus, Pixel y compañía. Sin embargo, los poseedores de teléfonos más corrientes tendremos que seguir esperando, si bien Google promete actualizaciones a lo largo de este mes. Amazon también ha informado de la actualización de Amazon Web Services, un servicio de cloud computing destinado a empresas y negocios.

En todo caso, hay que permanecer atentos ante cualquier parche de seguridad y actualización de nuestros sistemas operativos y navegadores. La avalancha de rumores y declaraciones contradictorias y confusas no invita a ser optimistas. Además, el apelativo de “mayor fallo de seguridad de la historia” no se otorga todos los días.