Compartir espacios con otras personas en ocasiones conlleva el riesgo de que nuestra privacidad se vea asaltada. ¿Quién no ha tenido un hermano o compañero de piso que le haya cogido ropa o comida de la nevera? Lo mismo podemos decir de las tecnologías. El caso de las personas que miran el teléfono móvil de sus parejas está a la orden del día y lo mismo pasa con el ordenador, ya sea sobremesa o portátil (para los cotillas no hay miramientos).

Si sospechas que tus hermanos, padres, compañeros de piso o pareja se dedican a utilizar tu ordenador (con el fin que sea) mientras te encuentras ausente, este artículo te interesa, y mucho, porque te vamos a dar unos cuántos consejos para poder descubrirlo por muy cuidadosos y sibilinos que sean ¡y con pruebas!

Siguiendo el rastro de migas de pan: comprobar los registros

Los registros de Windows nos ofrecen muchísima información sobre el equipo, desde fallos, problemas en el arranque… Pero también nos aportan datos sobre qué sucede en él incluso cuando no hay ningún problema. Para llegar hasta los registros accederemos mediante Panel de control >Herramientas administrativas <Administración de equipos. Un registro que nos desvelaría si se ha estado utilizando el ordenador en nuestra ausencia sería tan sencillo como ver cuándo se ha registrado que el ordenador se ha iniciado o salido del estado de reposo. Si casualmente el ordenador se ha iniciado en momentos en los que no estábamos nosotros presentes… ¡equilicuá!

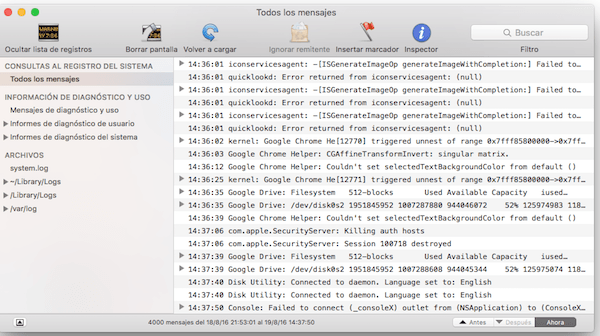

En el caso de los usuarios de Mac el procedimiento es muy similar: nos dirigimos mediante Aplicaciones > Utilidades > Consola y aquí encontraremos el registro de toda la actividad que se ha producido en nuestro Mac.

Archivos recientes

La segunda forma que tenemos de descubrirlo es mediante los archivos recientes. Comprobar los archivos modificados recientemente es una de las maneras más fáciles de atrapar a alguien que ose a utilizar nuestro ordenador sin consentimiento. Tanto en Windows como en mac tenemos una selección de «Elementos recientes» que nos dice qué ha sido modificado (abierto) recientemente. Si nuestro espía es un audaz lo eliminará pero no todos saben que los elementos abiertos recientemente se muestran en una lista.

Historial del navegador

Clásico entre los clásicos. Puede que tu espía quiera saber con quién hablas en Facebook o en qué páginas te gusta navegar, así que resulta tan sencillo como mirar el historial de tu navegador para ver si han dejado algún rastro. Pero claro, cabe la posibilidad de que cotilla en cuestión tenga esto bien atado y decida borrar uno a uno todos sus registros en el navegador, así que en ese caso tenemos la posibilidad de contratar un servicio como el Open DNS, que registra todas las páginas a las que se accedido en nuestra red, se borren o no las cookies o los rastros del navegador.

El último recurso: acudir al software

Si no hemos podido pillar a nuestro cotilla nos queda una última solución. Ésta es la instalación de un software com Prey Project, que realiza el seguimiento de diferentes dispositivos, Mac, Windows, teléfonos Android e iOS. Este software nos dice dónde se encuentra el dispositivo y hasta es capaz de bloquear la pantalla, enviarnos mensajes de alerta cuando alguien lo utilice e incluso tomar una foto mediante la cámara del dispositivo de la persona que lo está utilizando.