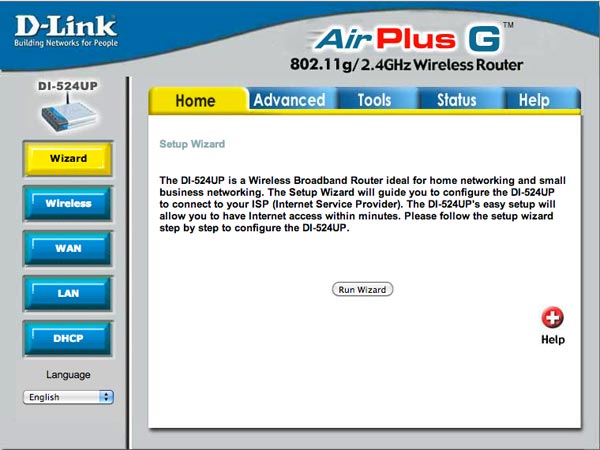

Existen personas realmente listas que diseñan los circuitos electrónicos de los dispositivos que tenemos todos en casa. También existen personas todavía más listas que los inspeccionan, que echan un vistazo a su interior, sólo por pasar el rato y ver qué se encuentran. Uno de estos últimos, un tal Craig del sitio Devttys0.com ha dedicado algo más que un rato a fisgar dentro del último upgrade de un router D-Link DIR-100, que es el mismo empleado por unos cuantos modelos más del mismo fabricante: DI-524, DI-524UP, DI-604S, DI-604UP, DI-604+ y TM-G5240.

Estos routers, como la práctica totalidad de los que se venden desde hace unos años, tienen un pequeño servidor web en su interior, que es el que nos muestra las páginas de configuración cuando en nuestro navegador escribimos la dirección del router en casa, que suele ser 192.168.1.1. Hasta aquí nada extraordinario, ¿verdad?

Bueno, nuestro amigo Craig parece que tenía un buen rato libre porque se dedicó a ver qué contenía ese nuevo firmware. Encontró que estaba creado por una compañía llamada Alphanetworks, aparentemente relacionada con D-Link, y cuyo nombre aparecía en muchas de las funciones internas del router.

Esto le hizo pensar que todas las funciones que empezaban por «alpha_» eran versiones modificadas por esa compañía y que, si había algo que ver, estaría en alguna de ellas. Hubo una, llamada «alpha_auth_check», que viene a significar «comprobación de autenticación» que le llamó la atención. ¿Habría algo interesante dentro de ella?

La verdad es que lo que descubrió al mirar dentro de «alpha_auth_check» fue más que interesante. Esta función es la que hace una verificación previa antes de comprobar si el usuario que pretende entrar al router está autorizado. Hace parte del trabajo previo de autenticación del usuario y, sólo en un caso, se salta la comprobación de usuario y contraseña. Parece que los ingenieros de Alphanetworks, o al menos uno de ellos, dejaron una puerta trasera abierta en este router. Si el navegador web se identifica ante el router como «xmlset_roodkcableoj28840ybtide», éste se salta todos los controles de seguridad y entra directamente en el menú de configuración.

Si escribimos la cadena «xmlset_roodkcableoj28840ybtide» al revés, veremos que pone «editby04882joelbackdoor_teslmx», lo que sugiere que lo añadió un tal Joel, que obviamente lo consideraba y lo marcaba como un «backdoor», una puerta trasera.

No está nada mal , ¿verdad? No importa lo complicada que sea la clave que le pongamos al router, esta puerta trasera siempre estará disponible ya que está grabada en el firmware del dispositivo. Si alguien se conecta a él y se identifica con esa cadena de caracteres, tendrá acceso pleno al router, tanto si se conecta desde dentro de nuestra red de casa como si lo hace desde cualquier lugar de Internet.

Si tienes uno de estos routers, y te preocupa que alguien haya podido entrar en tu red, la única solución es actualizar el firmware del router en cuanto salga publicado. O hablar con un experto como nuestro amigo Craig para que te lo parchee.

[Actualización] En D-Link España nos comentan al respecto lo siguiente

D-Link está trabajando en la publicación de un firmware que solucione este problema y será publicado en breve en la página de soporte oficial. No obstante, hay que aclarar que sólo afecta a estos modelos de routers muy antiguos, ya descatalogados y que, en algunos casos, ni se llegaron a distribuir en España:

· DIR-100 (comercializado hace 5 años)

· DI-524 (ocho años)

· DI-524UP (ocho años)

· DI-604S (no comercializado)

· DI-604UP (no comercializado)

· DI-604+ (no comercializado) (Alpha device TM-G5240)

¿»Tirar el router»? Con cambiar/actualizar/parchear el firmware sería suficiente.